包含超过2.67亿Facebook用户ID、电话号码和姓名的数据库遭泄露

摘要:谈到Facebook,您无法避免一遍又一遍的“数据泄露之门”。 9月,一个Facebook数据库泄漏,影响4 19亿用户。 此前,Facebook因用户隐私问题而被罚款50亿美元。

如今,根据国外媒体的报道,一个包含超过2.67亿个Facebook用户ID,电话号码和姓名的数据库再次在网上公开发布,任何人都可以直接访问该数据库,甚至不需要密码或其他身份验证。

这次,安全研究员Bob Diachenko发现了该数据库。 据推测,泄漏可能是由于非法捕获操作或越南犯罪分子滥用Facebook API所致。

时间线梳理

在删除访问权限之前,数据库在线暴露了将近两个星期。 我们所知道的是:

12月4日:首次为数据库建立索引。

12月12日:该数据库发布在黑客论坛上,供所有人下载。

12月14日:Diachenko发现数据库,并立即将滥用报告发送给管理服务器IP地址的ISP(互联网服务提供商)。 (通常,当找到此类公共数据时,将采取措施通知数据库所有者。但是这次数据库被怀疑属于犯罪组织,因此Diachenko直接去了ISP。

12月19日:数据库不可用。

公开了哪些数据

尽管Diachenko立即通知了管理服务器IP地址的ISP(互联网服务提供商),删除了对数据库的访问。 但是,数据也已发布到黑客论坛,可以下载。

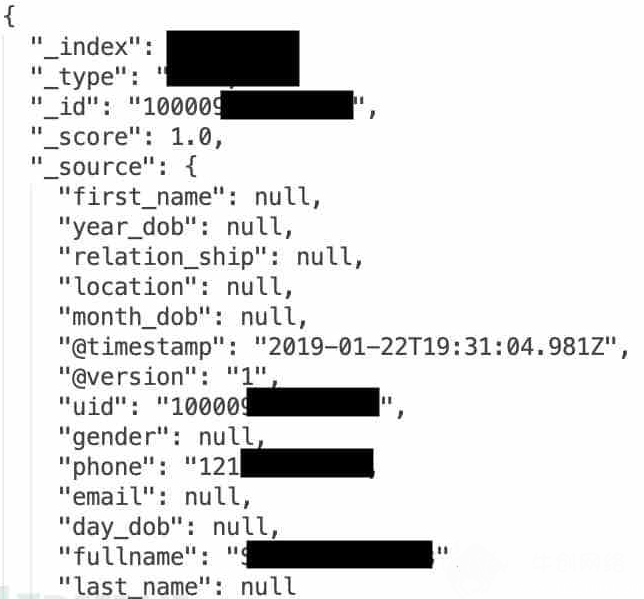

这次总共暴露了267,140,436条记录。 大多数受影响的用户来自美国,并且数据信息似乎是有效的。 每条记录包含:Facebook ID,电话号码,全名和时间戳。 其中,Facebook ID是与特定帐户关联的唯一公共号码,可用于标识该帐户的用户名和其他配置文件信息。

泄漏的原因

罪犯如何获得用户的ID和电话号码尚不清楚。 有几种猜测:

1,在2018年Facebook限制访问电话号码之前,该数据是从Facebook开发人员API中窃取的。 一位Facebook发言人表示:“我们正在调查此问题。在过去的几年中,我们已经进行了调整,以加强对用户信息的保护,我们认为,这些信息很可能是在调整之前收集的。”

Facebook在2018年4月删除了API中的电话号码信息,这意味着泄漏的数据库应该在18个月前。

2. Diachenko说,Facebook的API可能还存在一个安全漏洞,即使在访问受到限制后,犯罪分子也可以访问用户ID和电话号码。

3.由于许多人将Facebook的个人资料可见性设置设为公开(公开可见),因此未使用Facebook API窃取了这些数据。 因此,恶意人员可以使用自动机器人将数据从每个网页快速复制到数据库中,从而使用“抓取”来刮取大量网页。

数据泄露的危险

数据库中包含的信息可用于大规模垃圾邮件和网络钓鱼活动以及其他威胁活动。 因此,Facebook用户应注意可疑的短信。 即使发件人知道您的姓名或一些基本信息,也请对任何未确认的信息表示怀疑。

通过调整帐户隐私设置,Facebook用户可以最大程度地减少陌生人窃取其个人信息的可能性:

1.打开Facebook并进入设置页面

2.单击隐私

3.将所有相关字段设置为朋友或只有我

4.设置“是否要让Facebook以外的搜索引擎链接到您的个人资料”,然后选择“否”

相关热词搜索:2 67亿 Facebook 用户ID 电话号码 姓名 数据库泄露

上一篇:支付宝微信就美国公司3D面膜破解人脸识别回应:如果您被盗刷了,可以申请全额赔偿

下一篇:如何选择好的网站建设制作公司?

人机验证(Captcha)绕过方法:使用Chrome开发者工具在目标网站登录页面上执行简单的元素编辑,以实现Captcha绕过

牛创网络: " 人机身份验证(Captcha)通常显示在网站的注册,登录名和密码重置页面上。 以下是目标网站在登录页面中排列的验证码机制。 从上图可以

2020-01-26 12:44:09 )9335( 亮了

自动发现IDOR(越权)漏洞的方法:使用BurpSuite中的Autozie和Autorepeater插件来检测和识别IDOR漏洞,而无需手动更改每个请求的参数

牛创网络: "自动发现IDOR(越权)漏洞的方法:使用BurpSuite中的Autozie和Autorepeater插件来检测和识别IDOR漏洞,而无需手动更改每个请求的参数

2020-01-30 14:04:47 )6436( 亮了

Grafana CVE-2020-13379漏洞分析:重定向和URL参数注入漏洞的综合利用可以在任何Grafana产品实例中实现未经授权的服务器端请求伪造攻击SSRF

牛创网络: "在Grafana产品实例中,综合利用重定向和URL参数注入漏洞可以实现未经授权的服务器端请求伪造攻击(SSRF)。该漏洞影响Grafana 3 0 1至7 0 1版本。

2020-08-12 14:26:44 )4492( 亮了

Nginx反向代理配置及反向代理泛目录,目录,全站方法

牛创网络: "使用nginx代理dan(sui)是http响应消息写入服务地址或Web绝对路径的情况。 写一个死的服务地址是很少见的,但它偶尔也会发生。 最棘手的是写入web绝对路径,特别是如果绝对路径没有公共前缀

2019-06-17 10:08:58 )4037( 亮了

fortify sca自定义代码安全扫描工具扫描规则(源代码编写、规则定义和扫描结果展示)

牛创网络: "一般安全问题(例如代码注入漏洞),当前fortify sca规则具有很多误报,可通过规则优化来减少误报。自带的扫描规则不能检测到这些问题。 需要自定义扫描规则,合规性角度展示安全风险。

2020-02-12 10:49:07 )3645( 亮了

整理几款2020年流行的漏洞扫描工具

牛创网络: "漏洞扫描器就是确保可以及时准确地检测信息平台基础架构的安全性,确保业务的平稳发展,业务的高效快速发展以及公司,企业和国家 地区的所有信息资产的维护安全。

2020-08-05 14:36:26 )2739( 亮了

微擎安装使用技巧-微擎安装的时候页面显示空白是怎么回事?

牛创网络: "我们在公众号开发中,有时候会用到微擎,那我们来看一下微擎安装的时候页面显示空白是怎么回事吧

2019-06-08 15:34:16 )2325( 亮了

渗透测试:利用前端断点拦截和JS脚本替换对前端加密数据的修改

牛创网络: " 本文介绍的两种方法,虽然断点调试比JS脚本代码替换更容易,但是JS脚本代码替换方法可以实现更强大的功能,测试人员可以根据实际需要选择适当的测试方法

2020-01-07 09:34:42 )2126( 亮了

从工业界到学界盘点SAS与R优缺点比较

牛创网络: "虽然它在业界仍然由SAS主导,但R在学术界广泛使用,因为它的免费开源属性允许用户编写和共享他们自己的应用程序 然而,由于缺乏SAS经验,许多获得数据分析学位的学生很难找到工作。

2019-07-13 22:25:29 )1903( 亮了

41款APP侵犯用户隐私权:QQ,小米,搜狐,新浪,人人均被通报

牛创网络: "随着互联网的不断发展,我们进入了一个时代,每个人都离不开手机。 但是,APP越来越侵犯了用户隐私权。12月19日,工业和信息化部发布了《关于侵犯用户权益的APP(第一批)》的通知。

2019-12-20 11:28:14 )1805( 亮了