openvas:开源扫描器,性能卓越,扩展性强,接入方式灵活,配置主从服务器时存在BUG

摘要:该扫描器具有很好的功能点,GMP协议支持该功能,平台支持灵活的任务分配。但在配置openvas的主从服务器时遇到了一些错误,这很头疼。

该扫描器具有很好的功能点,GMP协议支持该功能,平台支持灵活的任务分配。但在配置openvas的主从服务器时遇到了一些错误,这很头疼。 很长一段时间后,它终于解决了,所以记录下来,以防同道中人掉进坑里。

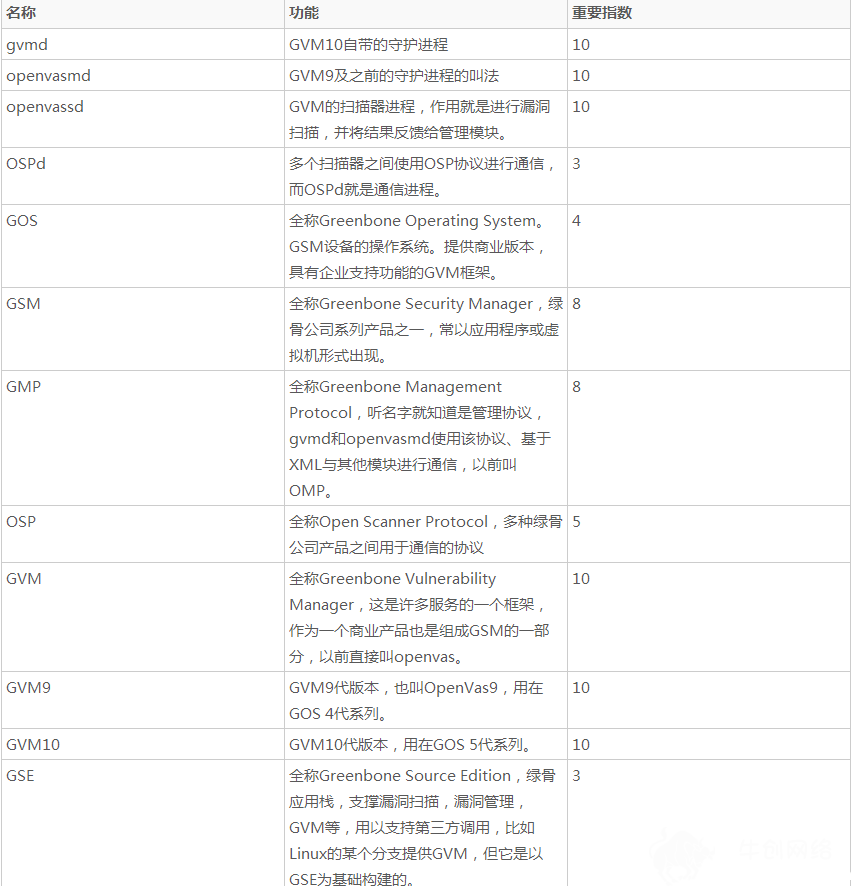

在配置扫描仪时,很多教程和词汇经常让我感到头晕,例如Openvasmd,gvmd,openvassd,gasd,OMP,GMP等。首先,我们来谈谈这些术语。 第三列中的重要索引是作者在学习OpenVas的过程中遇到的频率,重要性和困扰的参考值。

如何配置slave-scanner

无论是与GMP还是OSP服务器通信,首先需要选择主服务器和从服务器之间的通信方法:

TLS

TLS连接类型是GOS 3.1和更高版本中用于通信的默认连接类型,它也是要关注的配置方法。 测试环境是centos7,从属和主属,防火墙关闭(易于测试)

Master配置

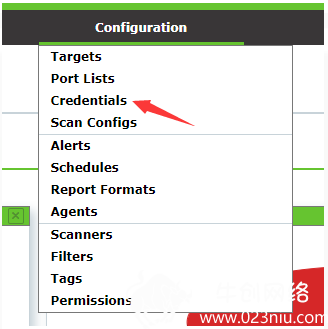

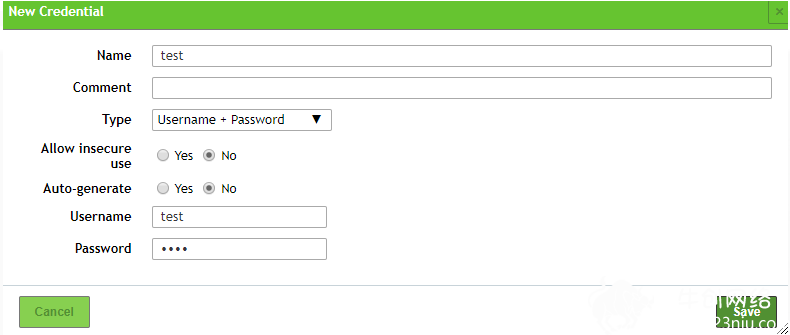

步骤1:登录GSA,转到 Configuration-> Credentials

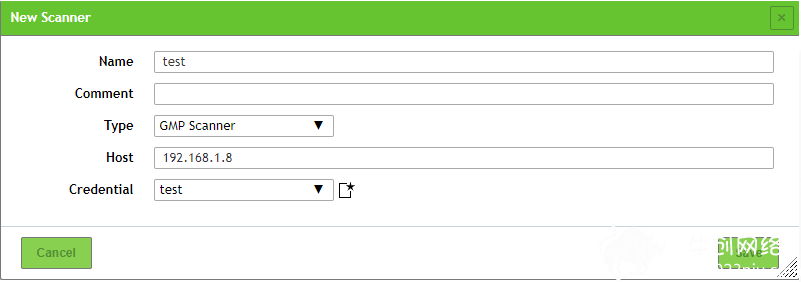

第2步:转到Configuration-> Scanner。 Type必须选择GMPScanner.Credential选择刚创建的test.

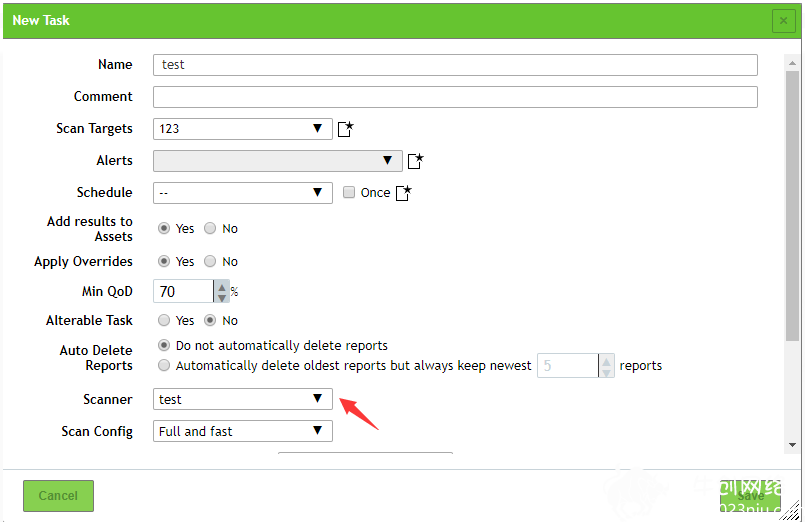

第三步:创建任务

第四步:配置证书

创建任务后需要在master上给相应的scanner配置slave的cacert.pemslave上cert默认路径在/var/lib/gvm/CA/cacert.pem此处需要把slave上的cacert.pem复制到master上.

此处的证书配置需要在master上,并通过命令行执行

gvmd --get-scanners //查找test的uuid

gvmd --modify-scanner="test-uuid" --scanner-ca-pub=/path/to/slave/cacert.pem

在此处完成master后,最好重新启动gvmd和gsad。

Slave配置

第一步是创建一个非管理员帐户

gvmd --create-user=test --new-password=test --role=Admin

第二步:确保gvmd侦听TCP端口,而不侦听Unixsocket。 在这一步在实验中犯了许多错误,并总结了几点要注意的地方。 首先执行:

service gvmd stop

service gsad stop

第二次执行:

gvmd --listen=0.0.0.0 --port=9391

gsad --mlisten=0.0.0.0 --mport=9391

在确保gsad正常运行的前提下,gvmd侦听端口9391:

netstat -anop | grep gvmd

tcp 0 0 0.0.0.0:9391 0.0.0.0:* LISTEN 13034/gvmd: Waiting off (0.00/0/0)

在后续操作中打开日志并报告错误:

tail -f /var/log/gvm/gvmd.log

启动task

单击以启动task,这里可能会遇到以下问题:

问题一:

failed to connect xxxx port 9391.

解决方案:确保从属服务器上的9391端口已打开,并且防火墙可以通过。

问题二:

(master)slave_connect failed | (slave)read_from_client_tls

这个问题在Greenbone开源社区github问题中广泛出现,相同的配置可能无法解决相同的问题,因此进行了深入的分析和研究。

tail -f /var/log/gvm/gvmd-master:

md manage:WARNING:slave_connect: failed to open connection to XXXX on 9391

lib serv:WARNING:gvm_server_verify: the certificate is not trusted

lib serv:WARNING:gvm_server_verify: the certificate hasn't got a known issuer

tail -f /var/log/gvm/gvm-slave:

md main:read_from_client_tls: failed to read from client: The TLS connection was non-properly terminated.

1.首先在主机上抓取数据包,发现有数据包发送到从机的端口9391,并且从机的端口9391也返回了数据包,从而消除了网络不可达的问题。

2.端口可以通信。 证书选择不正确?查阅了各种材料以确保cacert正确无误,路径正确无误。

3.端口是否正常,证书是否正确,配置是否正确? 经过一天的故障排除,在确认配置正确的前提下,终于找到了可能的原因,即执行以下命令后

gvmd --modify-scanner="uuid" --scanner-ca-pub=/path/to/cacert.pem

gvmd无法立即加载证书,即使执行了上述步骤,也会重复上述错误。 如果未加载证书,则说明配置正确,错误相同,分析无效。

因此,在配置证书后,重新启动gvmd以加载证书以加载正确的配置。

重启task即可在两边的log中发现如下log,且GSA上也终于从requested变成了running.欣喜地发现进度为1%.

Status of task test6 has changed to Running

ssh

从GOS 4开始,SSH是默认的连接类型。 可以通过GVM建立管理守护程序之间的连接。 GMP协议通过SSH隧道传输,并转发到我目前尚未测试的gvmd / openvasmd。

Unix Domain Socket

Unix Domain Socket是Greenbone Source Edition中gvmd的默认类型。 但是,仅当在与该进程相同的主机上运行client-tools时才可以使用它。

gvmd / openvasmd提供的Unix Domain Socket从GVM 9中的openvasmd.sock更改为GVM 10中的gvmd.sock。

在GOS 4代中,sock路径通常为/run/openvas/openvasmd.sock。

在GOS 5代中,sock路径通常为/run/gvm/gvmd.sock。

基于OSPd的扫描器也可以通过Unix Domain Socket访问。

例如,作者的实验环境是:

rpm -qa | grep gvm

rpm -qa | grep openvas

gvmd-8.0.0-6928.el7.art.x86_64

gvm-libs-10.0.0-6924.el7.art.x86_64

openvas-scanner-6.0.0-6930.el7.art.x86_64

openvas-smb-1.0.5-6923.el7.art.x86_64

默认情况下启动的gvmd使用Unix域套接字,已验证如下:

netstat -ano |grep gvmd

unix 2 [ ACC ] STREAM LISTENING 25846 /var/run/gvmd.sock

相关热词搜索:openvas 开源扫描器 性能卓越 扩展性强 接入方式灵活 主从服务器BUG 重庆网络安全

上一篇:XposedOrNot:搜索xposed密码聚合存储库,用户可以使用此密码存储库来判断其帐户安全性。

下一篇:SysWhispers:功能强大的AV/EDR绕过工具,生成Header和ASM文件,并通过发送直接系统调用来绕过反病毒以及终端防护响应工具

Warning: file_put_contents(/www/wwwroot/www.023niu.com/caches/caches_tpl_data/caches_data/dbb9dfb7583cf7fc6b2203caae00938b.cache.php): failed to open stream: Permission denied in /www/wwwroot/www.023niu.com/phpcms/libs/classes/cache_file.class.php on line 60

人机验证(Captcha)绕过方法:使用Chrome开发者工具在目标网站登录页面上执行简单的元素编辑,以实现Captcha绕过

牛创网络: " 人机身份验证(Captcha)通常显示在网站的注册,登录名和密码重置页面上。 以下是目标网站在登录页面中排列的验证码机制。 从上图可以

2020-01-26 12:44:09 )9804( 亮了

自动发现IDOR(越权)漏洞的方法:使用BurpSuite中的Autozie和Autorepeater插件来检测和识别IDOR漏洞,而无需手动更改每个请求的参数

牛创网络: "自动发现IDOR(越权)漏洞的方法:使用BurpSuite中的Autozie和Autorepeater插件来检测和识别IDOR漏洞,而无需手动更改每个请求的参数

2020-01-30 14:04:47 )6627( 亮了

Grafana CVE-2020-13379漏洞分析:重定向和URL参数注入漏洞的综合利用可以在任何Grafana产品实例中实现未经授权的服务器端请求伪造攻击SSRF

牛创网络: "在Grafana产品实例中,综合利用重定向和URL参数注入漏洞可以实现未经授权的服务器端请求伪造攻击(SSRF)。该漏洞影响Grafana 3 0 1至7 0 1版本。

2020-08-12 14:26:44 )4782( 亮了

Nginx反向代理配置及反向代理泛目录,目录,全站方法

牛创网络: "使用nginx代理dan(sui)是http响应消息写入服务地址或Web绝对路径的情况。 写一个死的服务地址是很少见的,但它偶尔也会发生。 最棘手的是写入web绝对路径,特别是如果绝对路径没有公共前缀

2019-06-17 10:08:58 )4251( 亮了

fortify sca自定义代码安全扫描工具扫描规则(源代码编写、规则定义和扫描结果展示)

牛创网络: "一般安全问题(例如代码注入漏洞),当前fortify sca规则具有很多误报,可通过规则优化来减少误报。自带的扫描规则不能检测到这些问题。 需要自定义扫描规则,合规性角度展示安全风险。

2020-02-12 10:49:07 )3869( 亮了

整理几款2020年流行的漏洞扫描工具

牛创网络: "漏洞扫描器就是确保可以及时准确地检测信息平台基础架构的安全性,确保业务的平稳发展,业务的高效快速发展以及公司,企业和国家 地区的所有信息资产的维护安全。

2020-08-05 14:36:26 )2915( 亮了

微擎安装使用技巧-微擎安装的时候页面显示空白是怎么回事?

牛创网络: "我们在公众号开发中,有时候会用到微擎,那我们来看一下微擎安装的时候页面显示空白是怎么回事吧

2019-06-08 15:34:16 )2460( 亮了

渗透测试:利用前端断点拦截和JS脚本替换对前端加密数据的修改

牛创网络: " 本文介绍的两种方法,虽然断点调试比JS脚本代码替换更容易,但是JS脚本代码替换方法可以实现更强大的功能,测试人员可以根据实际需要选择适当的测试方法

2020-01-07 09:34:42 )2246( 亮了

从工业界到学界盘点SAS与R优缺点比较

牛创网络: "虽然它在业界仍然由SAS主导,但R在学术界广泛使用,因为它的免费开源属性允许用户编写和共享他们自己的应用程序 然而,由于缺乏SAS经验,许多获得数据分析学位的学生很难找到工作。

2019-07-13 22:25:29 )2028( 亮了

PayPal登录界面高危漏洞:分析身份验证机制,通过请求验证码质询服务端(reCAPTCHA challenge),获取注册邮箱和明文密码

牛创网络: "PayPal登录界面高危漏洞:分析身份验证机制,通过请求验证码质询服务端(reCAPTCHA challenge),获取PayPal注册邮箱和明文密码。

2020-02-03 10:43:56 )1951( 亮了