LOLBITS:C#反向Shell,微软后台智能传输服务(BITS),基于Flask Web应用程序构建,只通过Header的HTTP请求通信。

摘要:LOLBITS是C 反向Shell,使用Microsoft后台智能传输服务(BITS)与后端命令控制服务器进行交互。 后台命令控制服务器构建在Flask Web应用程序上,只能通过包含有效身份验证Header的HTTP请求与其通信。

LOLBITS是C#反向Shell,使用Microsoft后台智能传输服务(BITS)作为传输通道与后端命令控制服务器进行交互。 后台命令控制服务器构建在Flask Web应用程序上,只能通过包含有效身份验证Header的HTTP请求与其通信。

LOLBITS由以下三个部分组成:

1. C#代理,负责在受感染主机中执行控制命令,并在命令成功执行后将输出结果发送到后台命令控制服务器。

2. Flask Web应用程序,它充当中间调度程序。 该组件可以伪装成隐藏后端C2基础结构的合法网站,并且可以向客户端发送新的控制命令。

3. C&C命令行可用于控制代理。

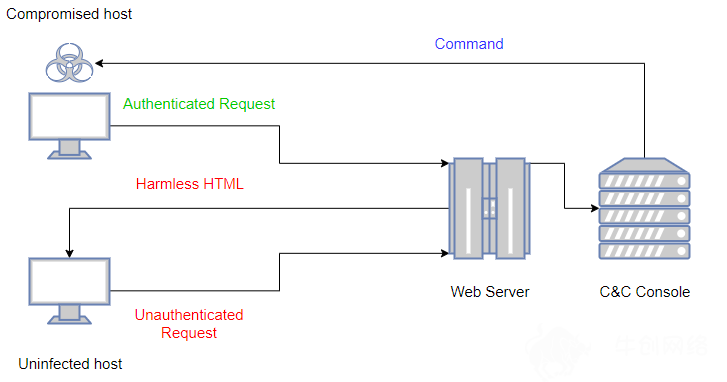

为了防止通信内容被拦截或窃听,代理和C&C服务器之间的通信内容使用R **(基于预共享密钥)进行加密。 下图显示了LOLBITS的逻辑体系结构:

为了防止安全研究人员重复发出命令和控制请求来分析和研究C&C基础结构,每个身份验证Header都是随机的,并且仅在一个周期内有效。

工具依赖

后台C&C基础结构需要Windows Server 2012或更高版本,并安装了Python 3.4和以下Python依赖项:

Colorama:

pip install colorama

Flask:

pip install flask

当前版本的C#客户端已在Windows Server 2016,Windows Server 2019,Windows 8.1和Windows 10上成功测试。编译环境如下:

Visual Studio 2017及更高版本

.NET Framework 4.5及更高版本

工具安装

使用以下命令将项目源代码克隆到C&C服务器:

git clone https://github.com/Kudaes/LOLBITS.git

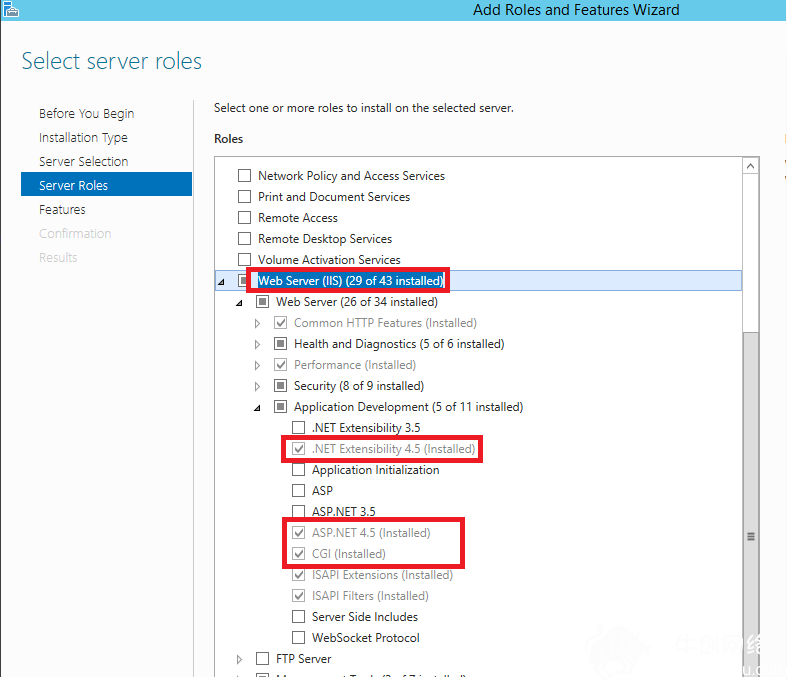

通过Widnwos服务器管理器安装Web Server(IIS),确保已安装CGI,ASP.NET和.NET Extensibility:

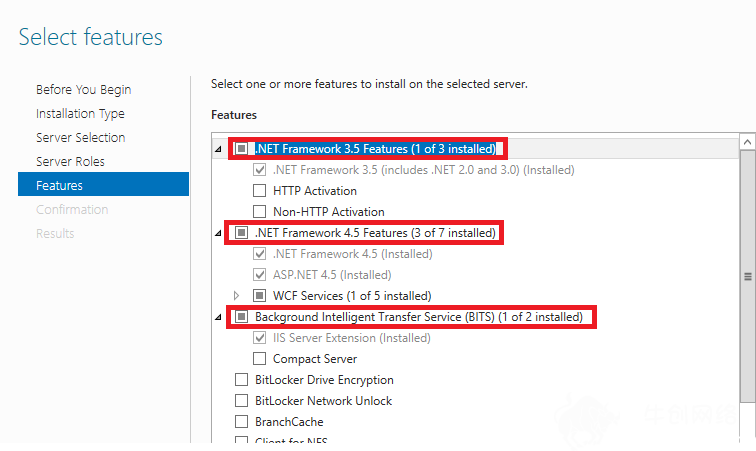

并为IIS安装.NET Framework和BITS:

安装wfastcgi并在IIS中配置Fast CGI设置。 这要求我们的Web应用程序必须使用Python开发。

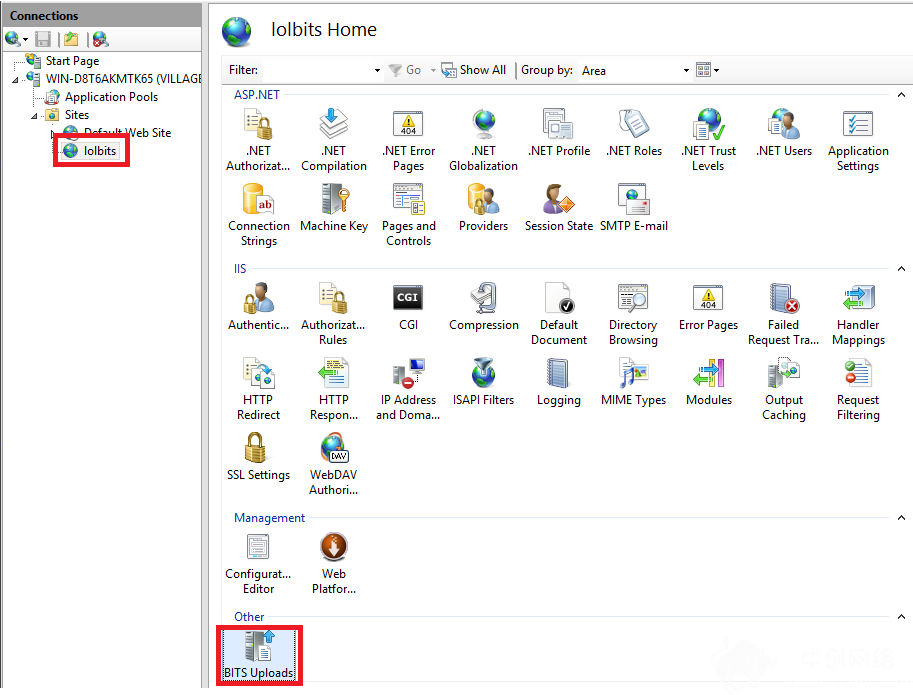

关闭默认网站,并使用IIS管理器创建新网站并为该网站启用BITS上传服务:

将项目的C&C目录中的“the content”文件复制到本地主机上的站点物理目录中。 假设我们创建的网站指向本地“ C:\ inetpub \ wwwroot \ bits”目录,则其结构应如下所示:

C:\inetpub\wwwroot\bits

|__ /config

|-- auth.txt

|__ /files

|-- abcde1234

|-- default

|__ /lolbins

|-- base64decode.py

|-- base64encode.py

|-- a lot of other .py files

|__ /templates

|-- index.html

|__ /static

|__ /payloads

|__ -- decrypt.py

|__ -- encrypt.py

|__ -- myapp.py

|__ -- web.config

建议您授予此目录“ C:\ inetpub \ wwwroot \ bits”对Everyone访问权限,以免出现错误。

接下来,编辑web.config文件并修改以下两个配置项:

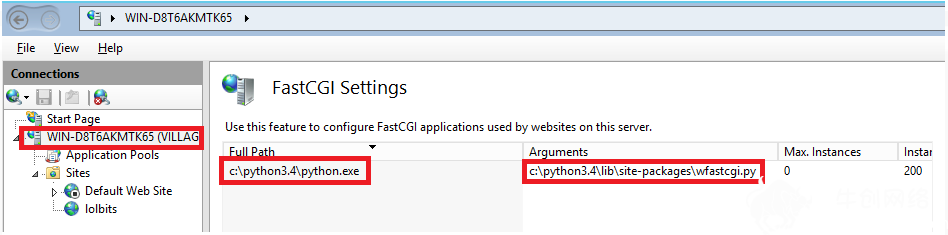

1.对于Web处理程序的scriptProcessor属性,单击IIS管理器,在IIS服务器的根路径中选择FastCGI设置,然后将scriptProcessor属性值修改为“ Full Path | Arguments”:

在这里,将scriptProcessor属性设置为:

“ C:\ python3.4 \ python.exe | c:\ python3.4 \ lib \ site-packages \ wfastcgi.py”

2. PYTHONPATH,此参数需要指向我们的站点目录,即“ C:\ inetpub \ wwwroot \ bits”。

然后,修改初始安装常数,并设置预共享密钥的密码:

Program.cs->Password变量

myapp.py->Password变量

lawlbin.py->Password变量

选择Flask应用程序需要侦听的C#代理URL:

Program.cs->Url变量

在myapp.py中,将AuthPath,ReadPath和Payloads的值设置为指向Web目录中的相应文件夹。

在lawlbin.py(lolbins目录)中设置baseReadPath和baseWritePath的值以指向Web目录中的相应文件夹。

在inject.py(lolbins文件夹)中设置__payloads的值。 该值必须与myapp.py中的有效负载值相同。

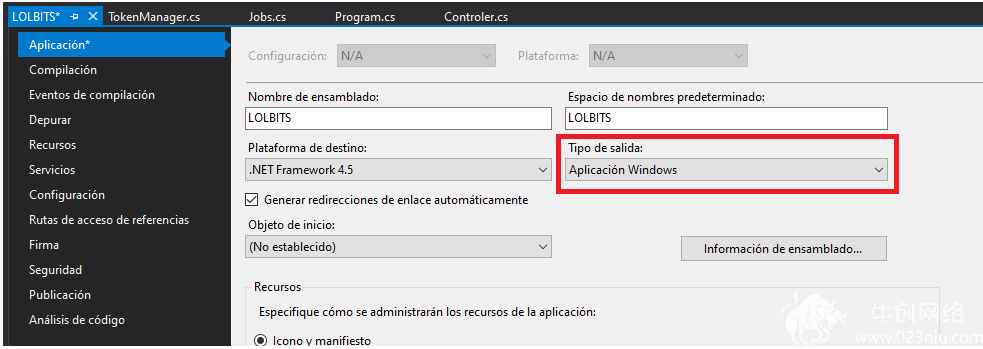

编译代理并在受感染的主机上运行它。 编译后,将生成一个exe文件和一个外部依赖文件(Newtonsoft.Json.dll)。 您也可以使用ILMerge生成单独的exe文件。 请在此处使用Windows应用程序编译该项目:

工具使用

用户可以直接在C&C服务器的命令行工具中输入以下命令,并在受感染主机上运行C#代理以开始使用LOLBITS:

python lawlbin.py

相关热词搜索:LOLBITS C 反向Shell 微软后台智能传输服务(BITS) Flask Web应用程序 Header的HTTP请求 重庆网络安全

上一篇:修复Responder实现的SMBv1&SMBv2的问题:使其与网络使用客户端的多个Hash捕获兼容,并修复了SMBv2实现的现有bug。

下一篇:GDA:新型反编译工具,基于C++开发,方便使用运行速度非常快,支持APK,DEX,OBED和oat文件格式。

Warning: file_put_contents(/www/wwwroot/www.023niu.com/caches/caches_tpl_data/caches_data/dbb9dfb7583cf7fc6b2203caae00938b.cache.php): failed to open stream: Permission denied in /www/wwwroot/www.023niu.com/phpcms/libs/classes/cache_file.class.php on line 60

人机验证(Captcha)绕过方法:使用Chrome开发者工具在目标网站登录页面上执行简单的元素编辑,以实现Captcha绕过

牛创网络: " 人机身份验证(Captcha)通常显示在网站的注册,登录名和密码重置页面上。 以下是目标网站在登录页面中排列的验证码机制。 从上图可以

2020-01-26 12:44:09 )9806( 亮了

自动发现IDOR(越权)漏洞的方法:使用BurpSuite中的Autozie和Autorepeater插件来检测和识别IDOR漏洞,而无需手动更改每个请求的参数

牛创网络: "自动发现IDOR(越权)漏洞的方法:使用BurpSuite中的Autozie和Autorepeater插件来检测和识别IDOR漏洞,而无需手动更改每个请求的参数

2020-01-30 14:04:47 )6630( 亮了

Grafana CVE-2020-13379漏洞分析:重定向和URL参数注入漏洞的综合利用可以在任何Grafana产品实例中实现未经授权的服务器端请求伪造攻击SSRF

牛创网络: "在Grafana产品实例中,综合利用重定向和URL参数注入漏洞可以实现未经授权的服务器端请求伪造攻击(SSRF)。该漏洞影响Grafana 3 0 1至7 0 1版本。

2020-08-12 14:26:44 )4786( 亮了

Nginx反向代理配置及反向代理泛目录,目录,全站方法

牛创网络: "使用nginx代理dan(sui)是http响应消息写入服务地址或Web绝对路径的情况。 写一个死的服务地址是很少见的,但它偶尔也会发生。 最棘手的是写入web绝对路径,特别是如果绝对路径没有公共前缀

2019-06-17 10:08:58 )4255( 亮了

fortify sca自定义代码安全扫描工具扫描规则(源代码编写、规则定义和扫描结果展示)

牛创网络: "一般安全问题(例如代码注入漏洞),当前fortify sca规则具有很多误报,可通过规则优化来减少误报。自带的扫描规则不能检测到这些问题。 需要自定义扫描规则,合规性角度展示安全风险。

2020-02-12 10:49:07 )3873( 亮了

整理几款2020年流行的漏洞扫描工具

牛创网络: "漏洞扫描器就是确保可以及时准确地检测信息平台基础架构的安全性,确保业务的平稳发展,业务的高效快速发展以及公司,企业和国家 地区的所有信息资产的维护安全。

2020-08-05 14:36:26 )2922( 亮了

微擎安装使用技巧-微擎安装的时候页面显示空白是怎么回事?

牛创网络: "我们在公众号开发中,有时候会用到微擎,那我们来看一下微擎安装的时候页面显示空白是怎么回事吧

2019-06-08 15:34:16 )2465( 亮了

渗透测试:利用前端断点拦截和JS脚本替换对前端加密数据的修改

牛创网络: " 本文介绍的两种方法,虽然断点调试比JS脚本代码替换更容易,但是JS脚本代码替换方法可以实现更强大的功能,测试人员可以根据实际需要选择适当的测试方法

2020-01-07 09:34:42 )2248( 亮了

从工业界到学界盘点SAS与R优缺点比较

牛创网络: "虽然它在业界仍然由SAS主导,但R在学术界广泛使用,因为它的免费开源属性允许用户编写和共享他们自己的应用程序 然而,由于缺乏SAS经验,许多获得数据分析学位的学生很难找到工作。

2019-07-13 22:25:29 )2034( 亮了

PayPal登录界面高危漏洞:分析身份验证机制,通过请求验证码质询服务端(reCAPTCHA challenge),获取注册邮箱和明文密码

牛创网络: "PayPal登录界面高危漏洞:分析身份验证机制,通过请求验证码质询服务端(reCAPTCHA challenge),获取PayPal注册邮箱和明文密码。

2020-02-03 10:43:56 )1954( 亮了